Введение

Глава 1. Теоретические основы расследования инцидентов информационной безопасности

1.1. Понятие инцидентов информационной безопасности

1.2. Методы расследования инцидентов информационной безопасности

1.3. Анализ технических средств расследования инцидентов информационной безопасности

Глава 2. Анализ расследования инцидентов информационной безопасности с использованием технических средств на примере ООО "Успех".

2.1. Общая характеристика предприятия

2.2. Организация расследования инцидентов информационной безопасности с использованием технических средств

2.3. Компьютерная криминалистика инцидентов информационной безопасности

Глава 3. Экономическая эффективность предложенных мероприятий

Заключение

Список использованной литературы

Цель исследования – рассмотреть организация расследования инцидентов информационной безопасности с использованием технических средств.

Для достижения цели необходимо решить следующие задачи:

- На основе анализа зарубежной и отечественной литературы, монографических источников изучить понятие инцидентов информационной безопасности.

- Дать характеристику методам расследования инцидентов информационной безопасности.

- Выявить и проанализировать технические средства расследования инцидентов информационной безопасности.

- Провести анализ расследования инцидентов информационной безопасности с использованием технических средств на примере ООО "Успех"

- Рассчитать экономическую эффективность предложенных мероприятий

- На основе проведенного исследования сделать выводы и дать рекомендации по работе

Объект исследования – ООО «Успех»

Предмет исследования – расследование инцидентов информационной безопасности с использованием технических средств

Для раскрытия поставленной цели и задач определена следующая структура исследования: работа состоит из введения, трех глав, заключения, списка использованной литературы. Названия глав отображают их содержание.

Глава 1. Теоретические основы расследования инцидентов информационной безопасности.

1.1. Понятие инцидентов информационной безопасности.

Прежде чем исследовать организацию расследования инцидентов информационной безопасности, для начала рассмотрим понятие «инцидент», но не просто, а именно «инцидент информационной безопасности».

Инцидент информационной безопасности (information security incident) – это любое непредвиденное или нежелательное событие, которое может нарушить деятельность или информационную безопасность.

В качестве некоторых примеров инцидентов в ГОСТе ИСО/МЭК 13335-1 указаны:

- утрата услуг, оборудования или устройств;

- системные сбои или перегрузки;

- ошибки пользователей;

- несоблюдение политик или рекомендаций;

- нарушение физических мер защиты;

- неконтролируемые изменения систем;

- сбои программного обеспечения и отказы технических средств;

- нарушение правил доступа.

Более сложно понятие «инцидента» определено в стандарте ISO/IEC 27035:2011, через «событие информационной безопасности информационной безопасности».

Инцидент - событие, являющееся следствием одного или нескольких нежелательных или неожиданных событий (информационной безопасности), имеющих значительную вероятность компрометации бизнес - операции и создания угрозы.

Событием (информационной безопасности) является идентифицированное появление определенного состояния системы, сервиса или сети, указывающего на возможное нарушение политики информационной безопасности или отказ защитных мер, или возникновение неизвестной ранее ситуации, которая может иметь отношение к безопасности. Обобщенно рассматриваемые стандарты вводят следующее определение:

Событие информационной безопасности - идентифицированный случай состояния системы или сети, указывающий на возможное нарушение политики информационной безопасности или отказ средств защиты, либо ранее неизвестная ситуация, которая может быть существенной для безопасности.[1]

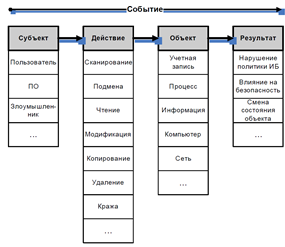

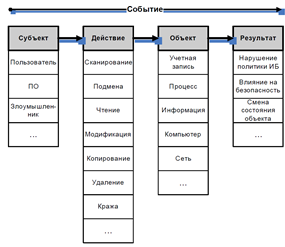

Существует несколько аспектов касательно данного определения, которые необходимо выделить. Во -первых, для того чтобы событие имело место, необходимо, чтобы было совершено какое-то действие, направленное на какой-либо объект (рис. 1)

Рисунок 1. Событие информационной безопасности

Действие должно быть совершено субъектом. Действие, направленное на объект, имеет определенный результат. Но нужно понимать, что это действие не обязательно должно изменить состояние объекта, на который оно направлено. Например, если пользователь неверно вводит имя пользователя или пароль, то имеет место событие, но оно заключается в том, что проверка того, имеет ли пользователь право доступа к данной учетной записи, завершилась неудачей. Событие представляет собой логическую связь между действием и объектом, на который направлено данное действие, и результатом этого действия.

Во-вторых, данное определение события не делает различия между авторизованными и неавторизованными действиями. Иногда обнаруживаемые события могут быть частью инцидента информационной безопасности или просто иметь отношение к безопасности. Данное определение события рассматривает как авторизованные, так и неавторизованные действия. Например, если пользователь верно вводит имя пользователя и пароль, тогда ему дается доступ к данной учетной записи. Но может оказаться, что в данном случае произошла подмена пользователя.

В-третьих, на рисунке 1 представлены не все возможные события.

Иногда события, которые возникают, являются частью шагов, предпринимаемых злоумышленником, для получения какого-то несанкционированного результата. Эти события можно рассматривать как часть инцидента информационной безопасности - единичное событие или ряд нежелательных и непредвиденных событий информационной безопасности, из-за которых велика вероятность компрометации информации и угрозы информационной безопасности.[2]